19. März 2024

Informationssicherheit in Unternehmen

Die BKA-Statistik „Cybercrime Bundeslagebild 2022“ gibt Einblick in die erschreckenden Ausmaße der Cyberkriminalität. Die Statistik beschreibt jedoch lediglich "die Spitze des Eisbergs". Im Jahr 2022 verzeichnete das Bundeskriminalamt (BKA) 136.865 Fälle von Cyberkriminalität. Insbesondere Erpressungen mit Ransomware können als "existenzbedrohend" eingestuft werden.

Informationssicherheit bezieht sich auf Praktiken und Maßnahmen, die darauf abzielen, Informationen jeglicher Art vor unbefugtem Zugriff, Missbrauch, Verlust oder Veränderung zu schützen, um die Vertraulichkeit, Integrität und Verfügbarkeit sicherzustellen. Dies gilt nicht nur für digitale Daten, sondern ebenso für Informationen in physischer Form. Der Begriff "Informationssicherheit" fand erst in der Mitte des letzten Jahrhunderts seinen Weg in die Fachsprache, als die Informatik und die Computertechnologie rasante Fortschritte machten und die Bedeutung der sicheren Speicherung und Übertragung digitaler Informationen ins Bewusstsein rückte. Seitdem wurden zahlreiche Standards und Richtlinien entwickelt. Ein bedeutender Meilenstein war die Entstehung der ISO 27001 „Informationssicherheit, Cybersicherheit und Datenschutz – Informationssicherheitsmanagementsysteme – Anforderungen“, einer internationalen Norm für Informationssicherheitsmanagementsysteme, die erstmals im Jahr 2005 veröffentlicht wurde.

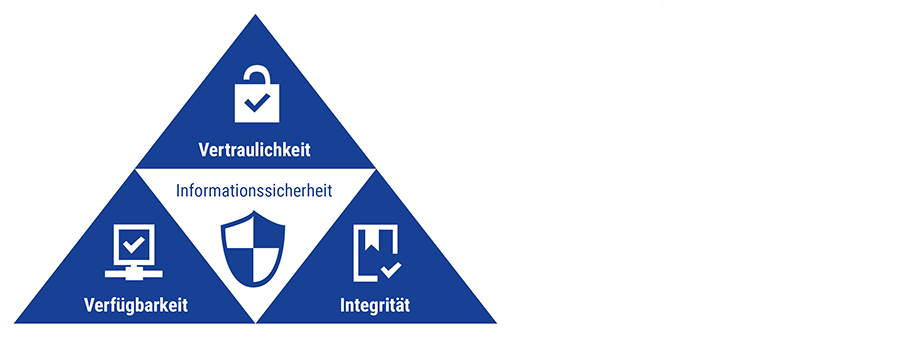

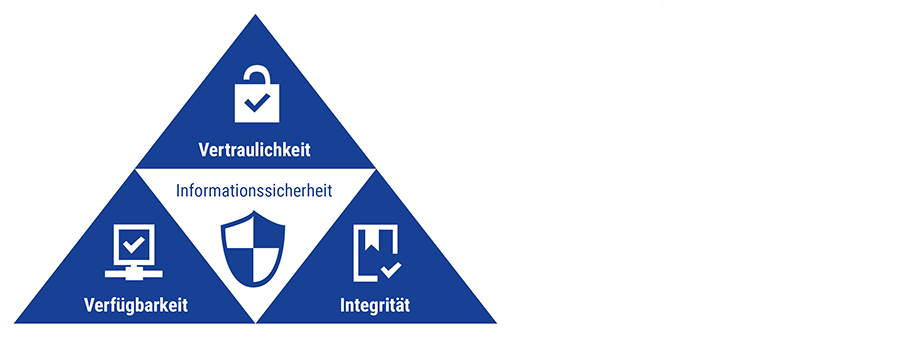

Das grundlegende Ziel der Informationssicherheit ist der Schutz vor Angriffen und vor Daten- bzw. Informationsverlusten eines Unternehmens. Die Schutzziele der Informationssicherheit können in drei grundlegende Prinzipien unterteilt werden. Ausgehend von diesen muss beim Umgang mit allen Daten Folgendes gewährleistet sein:

Die Verletzung einer dieser Dimensionen birgt ein Risiko für datenbasierte Geschäftsprozesse.

Die fortschreitende Digitalisierung eröffnet Unternehmen ungeahnte Möglichkeiten: von der Erschließung neuer Geschäftsfelder über die Bereitstellung innovativer Dienstleistungen bis hin zur Erweiterung von Kompetenzen und der Verbesserung der Effizienz interner Arbeitsprozesse.

Diese Entwicklung erfordert aber auch von Unternehmen, sowohl Datenschutz- als auch Informationssicherheitsmaßnahmen umzusetzen, um gesetzlichen Anforderungen zu genügen und das Vertrauen ihrer Kunden und Geschäftspartner zu wahren.

Zudem geht mit dieser digitalen Transformation auch eine zunehmende Abhängigkeit von digitalen Geschäftsabläufen einher. Ein Ausfall aufgrund von Cyberkriminalität hat dann gravierende Folgen. Eine umfassende Digitalisierung ohne adäquate Sicherheitsmaßnahmen birgt daher erhebliche Risiken. Obwohl die Notwendigkeit von Sicherheitsvorkehrungen weitgehend akzeptiert ist, herrscht oft Unsicherheit darüber, welche spezifischen Risiken auftreten können und welchen Einfluss sie auf Organisationen haben können. In diesem Zusammenhang kann die Implementierung eines professionellen Informationssicherheitsmanagementsystems (ISMS) dazu beitragen, interne Prozesse abzubilden und eine angemessene Herangehensweise für jedes Unternehmen zu ermöglichen, unabhängig von seiner Größe und Branche.

Im Arbeitsalltag von Unternehmen umfasst Informationssicherheit eine Vielzahl von Aktivitäten und Richtlinien, darunter:

Es ist jedoch wichtig zu beachten, dass die Zahlen aus der inländischen Kriminalstatistik nur die sichtbare Dimension des Problems darstellen. Das BKA schätzt, dass bis zu 90 Prozent der Fälle unentdeckt bleiben, was bedeutet, dass nur einer von zehn Fällen von Cyberkriminalität tatsächlich angezeigt wird. Die zumeist späte Entdeckung von Cyberangriffen in Unternehmen hat schwerwiegende Auswirkungen und verursacht jährlich Schäden in Höhe von über 202,7 Milliarden Euro (Quelle: BKA-Statistik 2022/Bitkom e.V.). Abgesehen von den finanziellen Verlusten führen Cyberangriffe häufig zu Produktionsausfällen, Reputationsschäden und Wirtschaftsspionage.

| WissenKOMPAKT Jetzt zum praktischen Download: „Informationssicherheit im Unternehmen“ Ein Leitfaden für alle, die das Thema Informationssicherheit im Unternehmen voranbringen wollen. Erhalten Sie wertvollen Input zu:

Jetzt kostenfrei downloaden |

Was bedeutet Informationssicherheit?

Informationssicherheit bezieht sich auf Praktiken und Maßnahmen, die darauf abzielen, Informationen jeglicher Art vor unbefugtem Zugriff, Missbrauch, Verlust oder Veränderung zu schützen, um die Vertraulichkeit, Integrität und Verfügbarkeit sicherzustellen. Dies gilt nicht nur für digitale Daten, sondern ebenso für Informationen in physischer Form. Der Begriff "Informationssicherheit" fand erst in der Mitte des letzten Jahrhunderts seinen Weg in die Fachsprache, als die Informatik und die Computertechnologie rasante Fortschritte machten und die Bedeutung der sicheren Speicherung und Übertragung digitaler Informationen ins Bewusstsein rückte. Seitdem wurden zahlreiche Standards und Richtlinien entwickelt. Ein bedeutender Meilenstein war die Entstehung der ISO 27001 „Informationssicherheit, Cybersicherheit und Datenschutz – Informationssicherheitsmanagementsysteme – Anforderungen“, einer internationalen Norm für Informationssicherheitsmanagementsysteme, die erstmals im Jahr 2005 veröffentlicht wurde.

Welche Schutzziele verfolgt die Informationssicherheit?

Die Verletzung einer dieser Dimensionen birgt ein Risiko für datenbasierte Geschäftsprozesse.

Vertraulichkeit (engl. confidentiality):

Informationen sollten ausschließlich von autorisierten Personen abgerufen werden können. Unbefugter Zugriff, Änderung, Verarbeitung, Übertragung durch interne Mitarbeiter oder externe Hacker, müssen verhindert werden. Dies kann häufig durch die Implementierung von Verschlüsselung, Zugriffsbeschränkungen und andere Sicherheitsvorkehrungen gewährleistet werden.

Integrität (engl. integrity):

Informationen sollten in ihrer Richtigkeit und Vollständigkeit erhalten bleiben und vor unbefugten Änderungen geschützt werden. Das bedeutet, dass Daten weder während der Speicherung noch bei der Übertragung unerlaubt verändert, gelöscht oder beschädigt werden sollten. Technologien zur Überwachung der Datenintegrität können diese Anforderungen sicherstellen.

Informationen sollten ausschließlich von autorisierten Personen abgerufen werden können. Unbefugter Zugriff, Änderung, Verarbeitung, Übertragung durch interne Mitarbeiter oder externe Hacker, müssen verhindert werden. Dies kann häufig durch die Implementierung von Verschlüsselung, Zugriffsbeschränkungen und andere Sicherheitsvorkehrungen gewährleistet werden.

Integrität (engl. integrity):

Informationen sollten in ihrer Richtigkeit und Vollständigkeit erhalten bleiben und vor unbefugten Änderungen geschützt werden. Das bedeutet, dass Daten weder während der Speicherung noch bei der Übertragung unerlaubt verändert, gelöscht oder beschädigt werden sollten. Technologien zur Überwachung der Datenintegrität können diese Anforderungen sicherstellen.

Verfügbarkeit (engl. availability):

Autorisierte Benutzer sollten Informationen jederzeit abrufen können, wenn sie benötigt werden. Dies impliziert, dass Systeme und Daten stets zugänglich sein sollten, wenn sie gebraucht werden. Die Sicherstellung der Verfügbarkeit kann durch Datensicherungen und Notfallwiederherstellungspläne erreicht werden.

Ergänzend zu den drei Grundprinzipien der Informationssicherheit haben sich verschiedene weitere Ansätze bereits im Alltag bewährt:

Autorisierte Benutzer sollten Informationen jederzeit abrufen können, wenn sie benötigt werden. Dies impliziert, dass Systeme und Daten stets zugänglich sein sollten, wenn sie gebraucht werden. Die Sicherstellung der Verfügbarkeit kann durch Datensicherungen und Notfallwiederherstellungspläne erreicht werden.

Ergänzend zu den drei Grundprinzipien der Informationssicherheit haben sich verschiedene weitere Ansätze bereits im Alltag bewährt:

- Sensibilisierung der Mitarbeiter für potenzielle Gefahren und regelmäßige Schulungen im Bereich Security Awareness

- Identifikation und Definition der Verantwortlichkeiten für Datenschutz und Informationssicherheit innerhalb des Unternehmens

- Umsetzung von Maßnahmen zur Vorbereitung auf mögliche Datenverarbeitungsausfälle und Störungen

Informationssicherheitsmanagement im Arbeitsalltag von Unternehmen

Zudem geht mit dieser digitalen Transformation auch eine zunehmende Abhängigkeit von digitalen Geschäftsabläufen einher. Ein Ausfall aufgrund von Cyberkriminalität hat dann gravierende Folgen. Eine umfassende Digitalisierung ohne adäquate Sicherheitsmaßnahmen birgt daher erhebliche Risiken. Obwohl die Notwendigkeit von Sicherheitsvorkehrungen weitgehend akzeptiert ist, herrscht oft Unsicherheit darüber, welche spezifischen Risiken auftreten können und welchen Einfluss sie auf Organisationen haben können. In diesem Zusammenhang kann die Implementierung eines professionellen Informationssicherheitsmanagementsystems (ISMS) dazu beitragen, interne Prozesse abzubilden und eine angemessene Herangehensweise für jedes Unternehmen zu ermöglichen, unabhängig von seiner Größe und Branche.

Im Arbeitsalltag von Unternehmen umfasst Informationssicherheit eine Vielzahl von Aktivitäten und Richtlinien, darunter:

- Zugriffskontrolle

- Datenschutz

- Implementierung von Sicherheitsrichtlinien und Durchführung entsprechender Schulungen

- Aufbau einer robusten Sicherheitsinfrastruktur

- Entwicklung von Plänen und Prozessen zur Bewältigung von Sicherheitsvorfällen (Incident Response)

Wer ist für Informationssicherheit in Unternehmen verantwortlich?

- Geschäftsführung und Vorstand

Die oberste Führungsebene eines Unternehmens, einschließlich Geschäftsführer und Vorstandsmitglieder, trägt die ultimative Verantwortung für die Informationssicherheit. Sie Dieser Personenkreis ist sind dafür verantwortlich, eine effektive Sicherheitsstrategie festzulegen, die finanziellen und personellen Ressourcen bereitzustellen und sicherzustellen, dass die Informationssicherheit als strategische Priorität behandelt wird. - Chief Information Security Officer (CISO) / Gesamtverantwortlicher für Informationssicherheit in einer Organisation:

Der CISO ist in der Regel die Schlüsselperson, die direkt für die Informationssicherheit verantwortlich ist. Diese Position ist für die Entwicklung, Umsetzung und Überwachung der Informationssicherheitsstrategie und -richtlinien des Unternehmens verantwortlich. Der CISO leitet oft ein Team von Experten und koordiniert die Bemühungen zur Sicherung von Informationen und Daten. - IT-Abteilung:

Die IT-Abteilung ist oft eng in die Informationssicherheit eingebunden, da sie die Technologieinfrastruktur des Unternehmens verwaltet. Dies beinhaltet die Umsetzung von Sicherheitsmaßnahmen, die Aktualisierung von Sicherheitssoftware und die Überwachung von Sicherheitsvorfällen. - Informationssicherheitsbeauftragter (ISB):

Der Informationssicherheitsbeauftragte ist für die Entwicklung und Umsetzung einer umfassenden Informationssicherheitsstrategie und -richtlinien in der Organisation verantwortlich. Er identifiziert potenzielle Sicherheitsrisiken und Schwachstellen in der IT-Infrastruktur und den Informationssystemen und unterstützt bei der Entwicklung von Maßnahmen zur Risikominderung. - Datenschutzbeauftragter (DSB)

In vielen Ländern, insbesondere in denen der Europäischen Union, müssen Unternehmen einen Datenschutzbeauftragten ernennen, der für die Einhaltung der Datenschutzvorschriften verantwortlich ist. - Mitarbeiter:

Alle Mitarbeiter im Unternehmen tragen zur Informationssicherheit bei, indem sie bewusst mit Informationen und Daten umgehen, Sicherheitsrichtlinien und -verfahren befolgen und verdächtige Aktivitäten melden.

Es ist wichtig zu beachten, dass die Verantwortung für Informationssicherheit ein gemeinschaftliches Unterfangen ist und nicht allein auf die IT-Abteilung oder den CISO beschränkt sein sollte. Die Zusammenarbeit zwischen der Geschäftsführung, den Fachexperten für Informationssicherheit und allen Mitarbeitern ist entscheidend, um effektive Sicherheitspraktiken und -kultur im gesamten Unternehmen zu etablieren.

| WissenKOMPAKT Jetzt zum praktischen Download: „Informationssicherheit im Unternehmen“ Ein Leitfaden für alle, die das Thema Informationssicherheit im Unternehmen voranbringen wollen. Erhalten Sie wertvollen Input zu:

Jetzt kostenfrei downloaden |

Bleiben Sie wissbegierig!

Zugehörige Produkte

TISAX® und VDA ISA 6.0: Informationssicherheit in der Automobilindustrie

Freie Plätze : 100

Live-Webinar

Die NIS-2-Richtlinie: Kompaktwissen für die Geschäftsleitung – Verantwortung und Pflichten

Freie Plätze : 100

Live-Webinar

Aufbaulehrgang: Informationssicherheitsmanagement in Krankenhäusern und Kliniken

Freie Plätze : 100

Live-Webinar